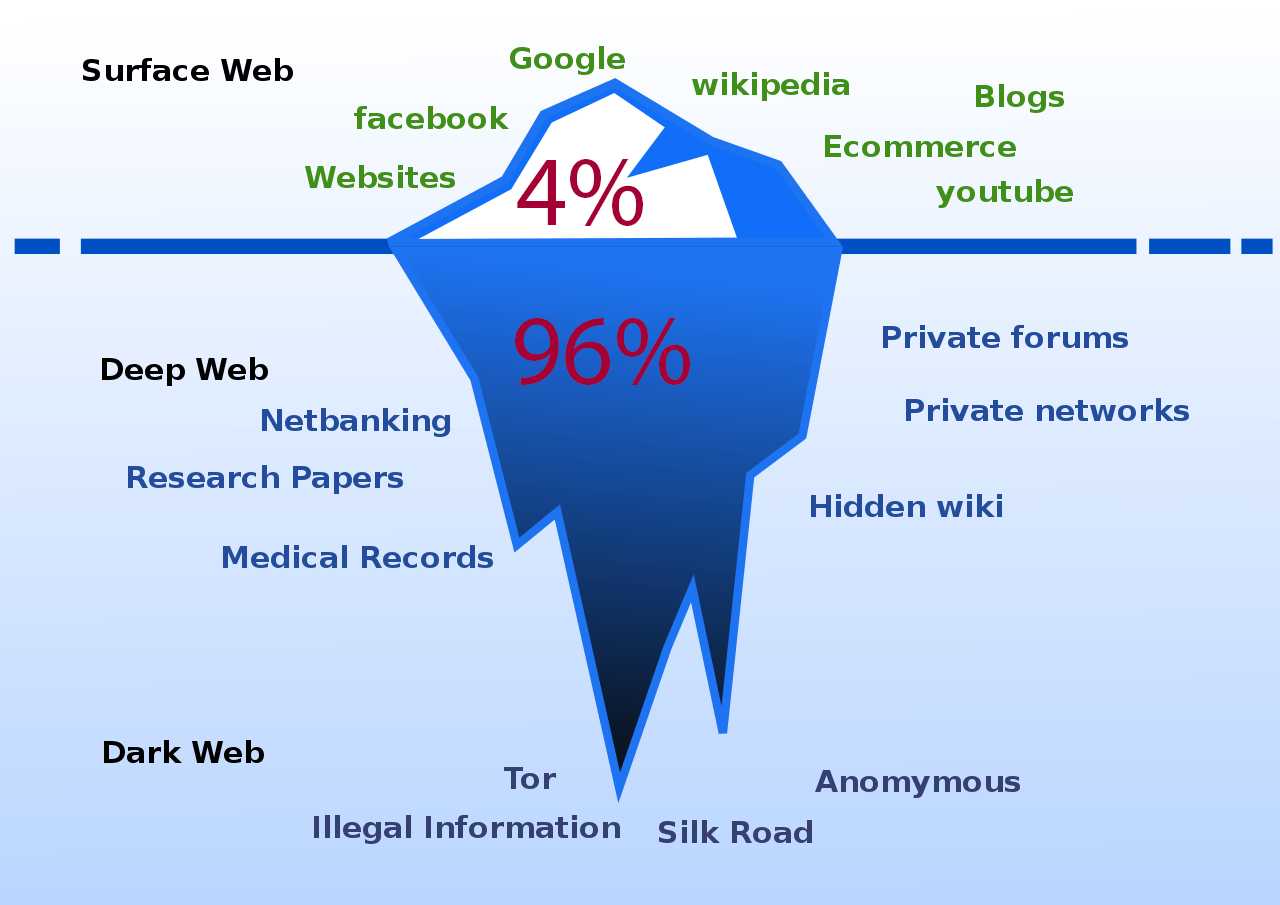

La maggior parte degli utenti di Internet sfoglia i contenuti online utilizzando il Surface Web, un segmento di Internet in cui i siti sono indicizzati dai motori di ricerca più diffusi e possono essere facilmente visualizzati utilizzando i browser Web tradizionali. Mentre il web di superficie può rappresentare la maggior parte di ciò che l’utente medio vede, ci sono molti più strati di contenuti nascosti che si possono trovare sul web profondo (Deep Web) o quello oscuro (Dark Web).

Utilizzando uno speciale browser noto come The Onion Router (Tor), gli utenti possono esplorare questi siti nascosti e impegnarsi in attività sia legali che illecite sotto la copertura di un indirizzo IP anonimo. In questa dimensione della rete, gli utenti possono navigare in modo anonimo e privato, poiché le loro attività non possono essere facilmente tracciate o monitorate da terze parti.

Come funziona il Deep Web?

Il Deep Web è costituito da reti anonime, in cui l’identità degli utenti viene protetta dalla crittografia. Questo livello di anonimato è garantito dalla tecnologia Tor, un sistema di routing anonimo a strati, che rende difficile l’identificazione dell’utente finale. In pratica, ogni richiesta di connessione passa attraverso diversi nodi della rete Tor, che rimuovono uno strato di crittografia per consentire il passaggio del traffico. Questo processo è ripetuto fino a quando il traffico arriva a destinazione, rendendo quasi impossibile individuare l’origine della richiesta.

Routing è il processo di instradamento dei pacchetti di dati da un’origine a una destinazione attraverso una rete di computer. Quando un pacchetto di dati viene inviato attraverso una rete, il sistema di routing determina il percorso migliore per instradarlo dalla sua origine alla sua destinazione finale. Il sistema di routing utilizza una serie di algoritmi per determinare il percorso ottimale per instradare il pacchetto di dati attraverso la rete. Questi algoritmi prendono in considerazione vari fattori, come ad esempio la congestione della rete, la velocità di trasmissione dei dati, la disponibilità delle risorse e altro ancora. Il routing è un elemento fondamentale delle reti di computer, poiché consente di instradare i pacchetti di dati attraverso la rete in modo efficiente e sicuro. Senza un sistema di routing adeguato, i pacchetti di dati potrebbero non raggiungere la loro destinazione o potrebbero essere esposti a rischi di sicurezza e privacy

Sul Deep Web, gli utenti possono accedere a siti web nascosti, spesso protetti da password o accessibili solo tramite inviti. Molti di questi siti sono usati per attività illegali, come la vendita di droghe, armi, informazioni personali rubate e altro ancora. Tuttavia, esistono anche molti siti web legittimi che utilizzano il Deep Web per proteggere la privacy dei propri utenti, ad esempio giornalisti, attivisti politici e dissidenti.

Il Deep Web non è un posto per tutti, e ci sono rischi associati alla navigazione su questa rete. Ad esempio, gli utenti possono essere esposti a contenuti illegali, malware o truffe online. Inoltre, non è sempre possibile garantire l’anonimato completo, poiché alcune attività possono comunque essere tracciate da parte delle autorità di sicurezza.

Quando il Deep Web viene usato per scopi illegali prende il nome di Dark Web.

Il deep web e il dark web sono due concetti distinti che spesso vengono confusi tra di loro.

Il deep web (web profondo) è la parte di Internet che non è indicizzata dai motori di ricerca convenzionali e quindi non è facilmente accessibile al pubblico generale. Questa parte di Internet include ad esempio pagine web protette da password, database di ricerca accademici, archivi online di documenti governativi e di altre organizzazioni, e molte altre risorse online che richiedono autenticazione per l’accesso.

Il dark web (web oscuro), d’altra parte, è una porzione del deep web accessibile solo attraverso specifici software e configurazioni. Il dark web è composto principalmente da siti web che sono inaccessibili dal web pubblico, e che spesso nascondono la loro vera identità e la loro posizione. Molti dei siti web presenti sul dark web sono illegali e offrono servizi illegali come il traffico di droghe, armi, documenti falsi e attività di hacking.

In sintesi, la principale differenza tra deep web e dark web è che il primo si riferisce a tutta la parte di Internet che non è indicizzata dai motori di ricerca, mentre il secondo si riferisce solo alla parte del deep web che è accessibile solo attraverso software e configurazioni specifiche e che è spesso associata ad attività illegali.

Il tema del Deep Web è piuttosto vasto e complesso, e ci sono molti altri aspetti che meritano di essere almeno introdotti.

Come funziona la tecnologia Tor: il sistema di routing anonimo a strati utilizzato nel deep web è stato sviluppato dal governo degli Stati Uniti per proteggere la privacy e la sicurezza online dei dissidenti politici e dei giornalisti in paesi autoritari. La tecnologia Tor utilizza una serie di nodi intermedi che crittografano e instradano il traffico in modo che non sia possibile risalire all’origine della richiesta.

La tecnologia Tor (The Onion Router) è stata sviluppata dal governo degli Stati Uniti alla fine degli anni ’90 come sistema per proteggere la privacy e la sicurezza online dei dissidenti politici e dei giornalisti in paesi autoritari. Oggi, la tecnologia Tor è diventata la principale tecnologia per l’accesso al Deep Web e per la navigazione anonima su Internet. Il sistema Tor funziona attraverso una serie di nodi intermedi, che crittografano e instradano il traffico in modo che non sia possibile risalire all’origine della richiesta. In pratica, quando un utente naviga sul web utilizzando il software Tor, la richiesta viene instradata attraverso diversi nodi intermedi della rete, prima di raggiungere la destinazione finale. Ogni nodo rimuove uno strato di crittografia dal pacchetto di dati, permettendo che questo possa essere inoltrato verso il nodo successivo, finché non raggiunge il nodo finale. Questo processo di crittografia a strati rende molto difficile per gli osservatori esterni monitorare il traffico web dell’utente. Inoltre, il sistema Tor è progettato in modo che l’indirizzo IP dell’utente non sia visibile per il sito web di destinazione, ma appaia invece come l’indirizzo IP dell’ultimo nodo Tor nella catena. Tuttavia, è importante notare che l’utilizzo di Tor non garantisce l’anonimato totale. Ad esempio, gli utenti devono comunque evitare di inserire informazioni personali o sensibili sui siti web del Deep Web , poiché queste informazioni potrebbero essere esposte in caso di una violazione della sicurezza o di un’indagine da parte delle autorità di sicurezza. Inoltre, gli utenti dovrebbero prendere precauzioni per proteggere la propria sicurezza online, ad esempio utilizzando software antivirus aggiornati e non scaricando file da fonti sconosciute.

I rischi associati alla navigazione sul Deep Web : come accennato in precedenza, il Deep Web è noto per essere un luogo in cui vengono effettuate attività illegali (diventando Dark Web), come la vendita di droghe, armi, informazioni personali rubate e altro ancora. Inoltre, gli utenti possono essere esposti a contenuti illegali, malware o truffe online. Alcune attività possono comunque essere tracciate dalle autorità di sicurezza.

La navigazione sul Deep Web è associata a diversi rischi, come l’esposizione a contenuti illegali, il rischio di truffe online, l’infezione da malware e l’esposizione a identità sconosciute. Tuttavia, questi rischi possono essere mitigati seguendo alcune precauzioni. Il Deep Web è noto per essere un luogo in cui vengono effettuate attività illegali, come la vendita di droghe, armi, informazioni personali rubate e altro ancora. Sebbene l’accesso a questi siti web sia spesso protetto da password o accessibile solo tramite inviti, gli utenti possono ancora essere esposti a contenuti illegali, come ad esempio immagini violente o pornografiche. Per questo motivo, è importante essere cauti nella navigazione sul Deep Web e limitare l’accesso a siti web affidabili. Inoltre, il Deep Web è un luogo in cui le truffe online sono molto comuni. Gli utenti possono essere esposti a siti web fraudolenti che promettono di vendere prodotti o servizi illegali, ma in realtà sono solo tentativi di truffa. Per evitare di cadere in queste trappole, è importante utilizzare solo siti web affidabili e non inserire mai informazioni personali o finanziarie su siti web sospetti. Il malware è un’altra minaccia comune associata alla navigazione sul Deep Web . Gli utenti possono essere esposti a siti web che tentano di installare malware sui loro computer o dispositivi mobili. Per proteggersi da questo rischio, è importante utilizzare software antivirus aggiornati e non scaricare file da fonti sconosciute. Infine, il Deep Web è noto per essere un luogo in cui gli utenti possono essere esposti a identità sconosciute, che potrebbero essere persone pericolose o malintenzionate. Gli utenti dovrebbero prendere precauzioni per proteggere la propria sicurezza online, ad esempio non incontrare persone sconosciute in luoghi pubblici e non condividere informazioni personali con persone sconosciute online. In sintesi, la navigazione sul Deep Web è associata a diversi rischi, ma questi possono essere mitigati seguendo alcune precauzioni per proteggere la propria privacy e sicurezza online.

Come navigare sul Deep Web in sicurezza: sebbene l’anonimato sia la caratteristica principale del Deep Web, gli utenti devono comunque prendere precauzioni per proteggere la propria sicurezza online. Ad esempio, è importante utilizzare software antivirus aggiornati, non scaricare file da fonti sconosciute e non inserire informazioni personali o sensibili sui siti web del Deep Web.

Navigare sul Deep Web in sicurezza richiede l’adozione di alcune precauzioni per proteggere la propria privacy e sicurezza online. Di seguito, elenco alcuni suggerimenti per navigare sul Deep Web in modo sicuro

- Utilizzare il software Tor: il software Tor è il principale strumento per l’accesso al Deep Web e per la navigazione anonima su Internet. Utilizzare il software Tor aiuta a proteggere la privacy dell’utente e a nascondere la propria identità online.

- Utilizzare una VPN: una VPN (Virtual Private Network) è un altro strumento che può aiutare a proteggere la privacy dell’utente e a nascondere la propria identità online. Una VPN crittografa il traffico Internet dell’utente e lo instrada attraverso un server remoto, rendendo difficile l’identificazione dell’origine della richiesta.

- Utilizzare un browser sicuro: oltre al software Tor, esistono altri browser sicuri che possono aiutare a proteggere la privacy dell’utente, come ad esempio il browser Brave o il browser I2P.

- Non inserire informazioni personali o finanziarie: è importante non inserire informazioni personali o finanziarie sui siti web del Deep Web , poiché queste informazioni potrebbero essere esposte in caso di una violazione della sicurezza o di un’indagine da parte delle autorità di sicurezza.

- Non scaricare file da fonti sconosciute: scaricare file da fonti sconosciute può esporre l’utente al rischio di infezione da malware o virus. Prima di scaricare un file, è importante verificare l’affidabilità della fonte e utilizzare un software antivirus aggiornato.

- Evitare di navigare su siti web illegali: come accennato in precedenza, il Deep Web è noto per essere un luogo in cui vengono effettuate attività illegali. Per proteggere la propria sicurezza online, è importante evitare di navigare su siti web illegali e limitare l’accesso a siti web affidabili.

- Utilizzare un sistema operativo sicuro: è importante utilizzare un sistema operativo sicuro, aggiornato con gli ultimi aggiornamenti di sicurezza, per proteggere la propria privacy e sicurezza online.

In sintesi, navigare sul Deep Web in sicurezza richiede l’adozione di alcune precauzioni per proteggere la propria privacy e sicurezza online. Utilizzare il software Tor, una VPN o un browser sicuro, non inserire informazioni personali o finanziarie, evitare di scaricare file da fonti sconosciute, evitare di navigare su siti illegali e utilizzare un sistema operativo sicuro possono aiutare a proteggere l’utente dagli eventuali rischi associati alla navigazione sul Deep Web

Le applicazioni legittime del Deep Web : sebbene la maggior parte delle attività sul Deep Web siano illegali, ci sono anche alcune applicazioni legittime per l’utilizzo di questa rete. Ad esempio, molti giornalisti e attivisti politici utilizzano il Deep Web per comunicare in modo sicuro e protetto dalle autorità di sicurezza.

Alcuni applicazioni legittime nell’utilizzo di questa rete:

- Protezione della privacy: il Deep Web può essere utilizzato per proteggere la privacy degli utenti online. Ad esempio, molti giornalisti e attivisti politici utilizzano il Deep Web per comunicare in modo sicuro e protetto dalle autorità di sicurezza.

- Commercio di informazioni sensibili: alcuni siti web del Deep Web offrono la possibilità di acquistare informazioni personali sensibili in modo anonimo. Questi siti web possono essere utilizzati per acquistare informazioni come ad esempio documenti legali, informazioni sul credito o altri dati sensibili che non sono facilmente accessibili sul web pubblico.

- Commercio legittimo: anche se il Deep Web è noto per essere un luogo in cui vengono effettuate attività illegali, esistono anche alcune attività commerciali legittime sul Deep Web. Ad esempio, alcuni siti web del Deep Web vendono prodotti o servizi legali in modo anonimo, senza la necessità di fornire informazioni personali.

- Sperimentazione tecnologica: il Deep Web può essere utilizzato come ambiente per sperimentare nuove tecnologie o idee. Ad esempio, alcuni sviluppatori utilizzano il Deep Web per testare nuovi protocolli di crittografia o algoritmi di routing.

- Backup di dati sensibili: il Deep Web può essere utilizzato anche per il backup di dati sensibili, ad esempio dati aziendali o documenti legali, in modo sicuro e anonimo.

In sintesi, sebbene la maggior parte delle attività sul Deep Web siano illegali, tuttavia esistono alcune applicazioni legittime per l’utilizzo di questa rete. La protezione della privacy, il commercio di informazioni sensibili, il commercio legittimo, la sperimentazione tecnologica e il backup di dati sensibili sono solo alcune delle applicazioni legittime del Deep Web . Tuttavia, è importante sottolineare che, anche in questi casi, l’utilizzo del Deep Web deve essere fatto con attenzione e seguendo le precauzioni appropriate per proteggere la propria privacy e sicurezza online.

Il futuro del Deep Web : come tecnologia emergente, il Deep Web sta evolvendo rapidamente, e ci sono molti sviluppi in corso, come ad esempio la creazione di nuovi software per la navigazione anonima e sicura sul web. Inoltre, le autorità di sicurezza di tutto il mondo stanno lavorando per individuare e combattere le attività illegali sul Deep Web , e ci sono anche iniziative per educare gli utenti sulle precauzioni da prendere durante la navigazione su questa rete

Il Deep Web è una tecnologia emergente e in continua evoluzione, e ci sono molte prospettive sul suo futuro. Di seguito, elenchiamo alcuni dei possibili sviluppi del Deep Web nel prossimo futuro:

- Miglioramento della tecnologia Tor: come tecnologia alla base del Deep Web , il sistema di routing anonimo a strati utilizzato dal Tor sta continuamente migliorando per garantire una navigazione ancora più sicura e anonima. Ci sono già diverse iniziative in corso per migliorare la tecnologia Tor, ad esempio attraverso l’integrazione di nuovi protocolli di crittografia o algoritmi di routing.

- Aumento delle iniziative di sicurezza: le autorità di sicurezza di tutto il mondo stanno lavorando per individuare e combattere le attività illegali sul Deep Web , e ci sono sempre più iniziative per educare gli utenti sulle precauzioni da prendere durante la navigazione su questa rete. È probabile che questo trend continui e che aumentino gli sforzi per combattere le attività illegali sul Dark Web.

- Sviluppo di nuovi software: il Deep Web ha dato vita a una serie di nuovi software e tecnologie per la navigazione anonima e sicura sul web. È probabile che ci saranno ulteriori sviluppi in questo senso, con la creazione di nuovi software per la navigazione anonima e sicura sul web.

- Ampliamento delle applicazioni legittime: come abbiamo visto in precedenza, esistono alcune applicazioni legittime del Deep Web, come la protezione della privacy, il commercio di informazioni sensibili o il backup di dati sensibili. È probabile che queste applicazioni si espandano ulteriormente nel prossimo futuro, con l’utilizzo del Deep Web come ambiente sicuro e protetto per alcune attività online.

- Contrasto al Dark Web: nonostante gli sviluppi positivi, il Deep Web rimane comunque un luogo in cui vengono effettuate molte attività illegali. È probabile che le autorità di sicurezza continueranno a combattere l’utilizzo del Dark Web per queste attività, con l’implementazione di nuove tecnologie di sicurezza e l’adozione di nuove strategie di indagine.

In sintesi, il futuro del Deep Web è ancora incerto, ma ci sono molte prospettive interessanti per questa tecnologia emergente. Il miglioramento della tecnologia Tor, l’aumento delle iniziative di sicurezza, lo sviluppo di nuovi software, l’ampliamento delle applicazioni legittime e la repressione delle attività illegali sono solo alcuni dei possibili sviluppi del Deep Web nel prossimo futuro.

In conclusione, il Deep Web è una rete complessa e controversa, caratterizzata da una serie di rischi e sfide per gli utenti. Tuttavia, esistono anche alcune applicazioni legittime per il suo utilizzo, come la protezione della privacy, il commercio di informazioni sensibili, il commercio legittimo, la sperimentazione tecnologica e il backup di dati sensibili.

Il futuro del Deep Web è incerto, ma ci sono molte prospettive interessanti per questa tecnologia emergente. Il miglioramento della tecnologia Tor, l’aumento delle iniziative di sicurezza, lo sviluppo di nuovi software, l’ampliamento delle applicazioni legittime e il combattimento delle attività illegali sono solo alcuni dei possibili sviluppi del Deep Web nel prossimo futuro.

In generale, è importante essere cauti e prendere le precauzioni appropriate quando si naviga sul Deep Web, limitando l’accesso a siti web affidabili e proteggendo la propria privacy e sicurezza online.

Lascia un commento