Nel mio articolo Electronic Warfare (guerra elettronica) riportavo che il conflitto in Ucraina appare utile anche allo scopo di testare nuovi sistemi d’arma e modalità – nuove o tradizionali – di attacco e difesa tra due diverse dottrine e capacità militari. Sviluppando eventi in cui si stanno palesando le crescenti sfide nella protezione dei sistemi d’arma tecnologicamente avanzati da minacce informatiche sempre più sofisticate. Le nuove armi sono sempre più dipendenti da software e sempre più collegati in rete: l’IoMT, l’Internet delle Cose Militari, sta segnando infatti anche l’avvento del warfare 4.0

In questo contesto di guerra visibile, per i suoi drammatici effetti di distruzione e morte causati dalle armi nello spazio fisico, è in atto anche una guerra invisibile, questa combattuta nel cyberspazio.

Alcune fonti di propaganda russa riportano addirittura episodi di hackeraggio del Sistema C² di Comando e Controllo informatico e di puntamento digitale dei sistemi d’arma messo a disposizione dalla NATO alla difesa ucraina. Come in tutti i casi coperti da segreto, di certo non possiamo avere certezza se la notizia di questo recente episodio di hackeraggio sia vera o meno. Tuttavia è sicuramente vero che da anni è già in atto una invisibile guerra mondiale, combattuta senza linee d’azione chiare e poche regole di ingaggio. Una guerra che mette le nazioni l’una contro l’altra per il dominio nel cyberspazio, impiegando hacker professionisti come cyber soldati che si confrontano nello spazio digitale come in un reale campo di battaglia.

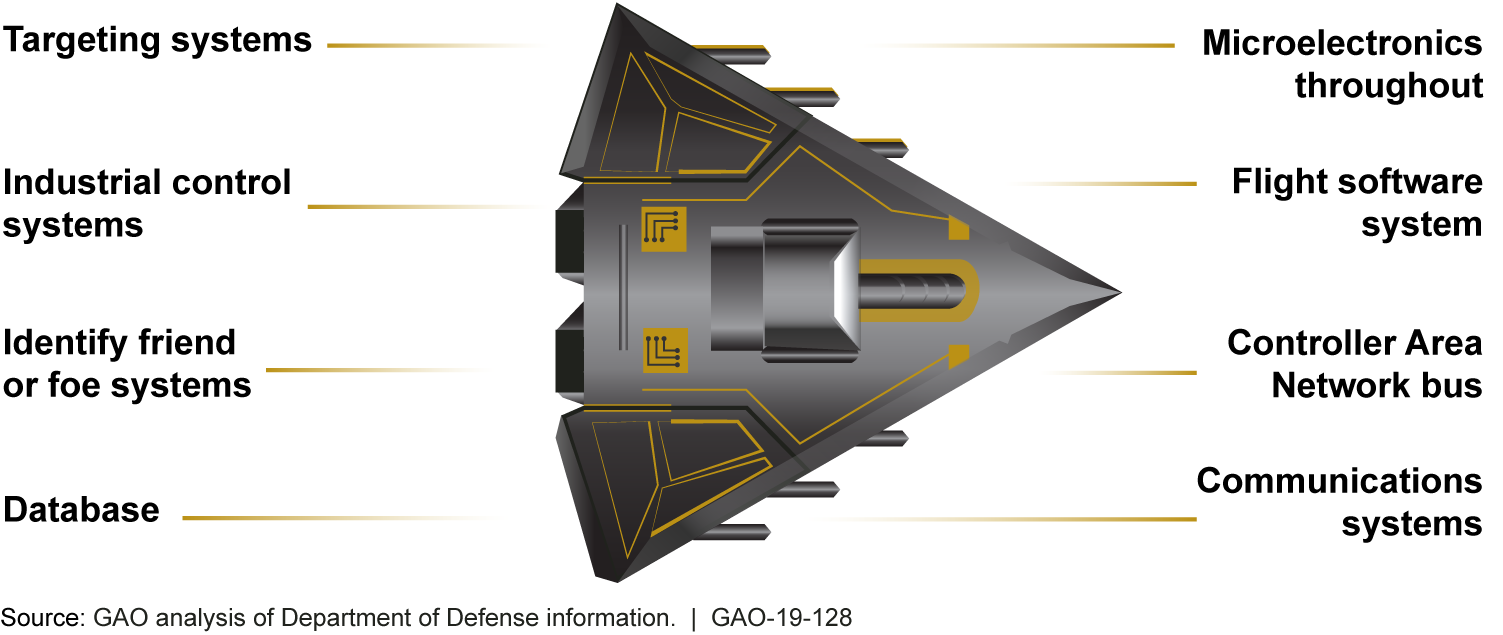

Secondo il rapporto GAO sull’indagine della“Sicurezza informatica dei sistemi d’arma …” , pubblicato nell’Ottobre del 2018, mentre il Pentagono prevedeva di spendere 1.66 trilioni di dollari per sviluppare il suo portafoglio di principali sistemi d’arma, finalmente si accorgeva anche che i presunti avversari hanno la capacità di sviluppare avanzate abilità di spionaggio e di attacco informatici capaci di prendere di mira i suoi sistemi di comando/controllo e d’arma digitali, rendendo facilmente vulnerabili sistemi anche molto sofisticati.

Per questo motivo il GAO, (l’Ufficio per la Responsabilità del Governo degli Stati Uniti conosciuto come il cane da guardia del Congresso americano) sollecita il Congresso a sensibilizzare il DoD (Dipartimento della Difesa) e le Agenzie di riferimento per un significativo incremento delle attività correlate alla sicurezza informatica e ai processi di protezione delle informazioni e dei sistemi informativi. Ciò allo scopo di ridurre la probabilità che gli aggressori siano in grado di accedere alle infrastrutture IT nazionali, alle reti militari e governative e/o limitare i danni nel caso vi riescano.

Si fa strada dunque l’urgente necessità per le agenzie civili e militari di stabilire la prontezza alla sicurezza informatica (Cyber Security Readiness) per i sistemi di controllo industriale (ICS) e altre tecnologie operative strategiche in rete, ed in tutte le basi e campi di battaglia collegati.

Cyber Security Readiness è la preparazione alla sicurezza informatica, che vuol dire: la capacità di identificare, prevenire e rispondere alle minacce informatiche.

In questo scenario, per affrontare minacce avanzate alla sicurezza informatica e per contrastare gli stessi attori delle minacce, l’apprendimento continuo (continuos learning) assume una funzione strategica.

Programmi di formazione continua per una migliore sicurezza informatica

Le minacce informatiche sono in continua evoluzione e i team dei centri operativi di sicurezza (SOC) devono adattare costantemente le proprie misure e tecniche difensive in modo da essere pronti nel caso gli aggressori cambino l’approccio. Ecco perché le organizzazioni stanno iniziando a capire l’urgenza di adottare nuovi modelli di apprendimento continuo.

L’Addestramento continuo del Cyber Soldato

Modalità d’Attacco e Capacità di Difesa sono due concetti che caratterizzano la definizione di Sicurezza Informatica. Concetti propri anche nel campo della formazione militare, laddove la formazione diventa addestramento perchè deve essere ripetuta continuamente simulando modi d’attacco e di difesa con l’impiego di varie tecnologie/armamenti, per consentire di acquisire nuove competenze allo scopo di rimanere al passo con le mutevoli minacce che il militare deve affrontare.

Con l’addestramento da Reattivo a Proattivo

La sicurezza informatica è una battaglia costante tra malintenzionati e difensori informatici. L’ascesa dell’informatica quantistica, prevista nei prossimi anni, potrebbe sconvolgere completamente il campo di battaglia. I complessi algoritmi matematici che costituiscono la base delle attuali tecniche di crittografia potrebbero essere deboli rispetto ai superpotenti computer quantistici del futuro. I ricercatori sono quindi alla ricerca di nuovi modi per proteggere le informazioni sensibili. In passato i difensori informatici semplicemente reagivano alle minacce e alle situazioni che si verificavano, ora iniziano a cercare le minacce proattivamente e tentano di prevederle per stare al passo con gli aggressori.

Ecco dunque che la formazione continua in questo sensibile campo inizia sempre più ad assomigliare ad un vero e proprio addestramento militare. L’analisi comportamentale, gli algoritmi probabilistici e altri strumenti avanzati consentono ai difensori informatici di elaborare strategie ed applicare misure protettive anche prima che si verifichi un attacco.

Cyber Range, il Poligono di Tiro Virtuale

Da qualche lustro negli ambienti della sicurezza informatica si è formato il concetto Cyber Range. Il campo di addestramento dei resposabili della Cyber Security.

La sicurezza informatica è la sfida del ventunesimo secolo che richiede la forza lavoro del secolo digitale. L’attuale forza lavoro della sicurezza informatica non dispone di professionisti sufficienti con le competenze, la formazione e le credenziali per affrontare questa sfida d’avanguardia tecnologica.

Questa lacuna della forza lavoro nella sicurezza informatica presenta un enorme rischio non solo per i governi e la sicurezza nazionale, ma anche per le imprese e l’intera società civile.

Studi prevedono che questo gap di talenti e competenze continuerà ad ampliarsi tra i professionisti informatici militari e civili attuali e potenziali nei prossimi anni.

La National Security Agency americana (NSA) in collaborazione con il Dipartimento della Homeland Security (DHS), amministra i centri nazionali per l’eccellenza accademica (CAE) definendo i criteri per le designazioni alla Cyber Defense Education, la Cyber Defense Research e le Cyber Operations.

Come riporta il NICE (National Initiative for Cybersecurity Education) si è compreso che i modelli convenzionali d’istruzione e formazione non sono sufficienti per colmare il gap di competenze in materia di sicurezza informatica.

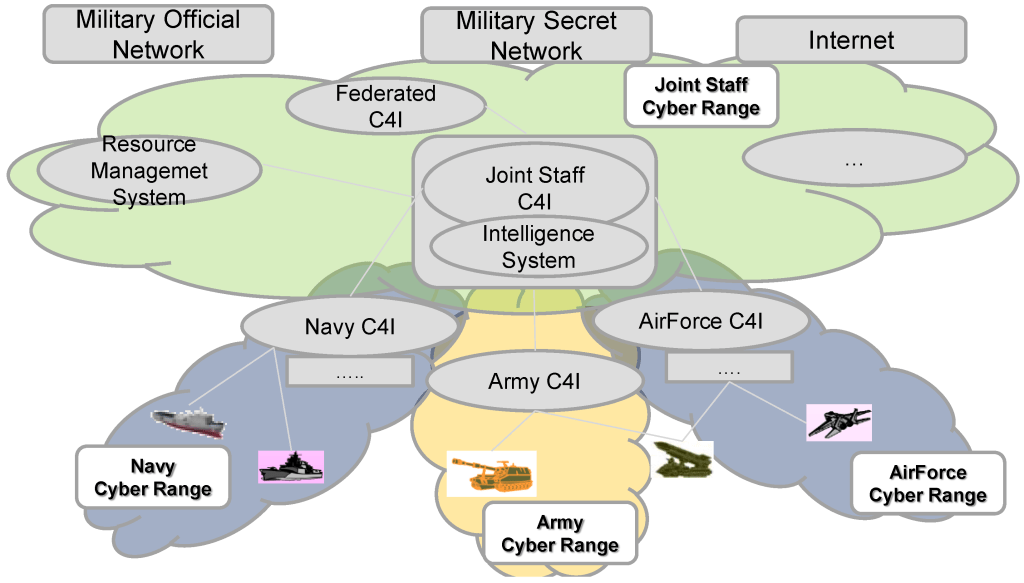

Ecco che i cyber ranges hanno iniziato a prendere forma per fornire la tecnologia abilitante allo scopo di rendere operativamente efficace la formazione ed efficienti le prestazioni dei professionisti della sicurezza informatica.

Le cyber ranges infondono la necessaria fiducia nella forza lavoro della sicurezza informatica e nei datori di lavoro della forza lavoro di sicurezza informatica, poiché la formazione impartita con questa tecnologia predice il successo lavorativo.

Le cyber range sono piattaforme di simulazione interattive, in rappresentazione di reti, sistemi, strumenti e applicazioni informatiche di ecosistemi informatici reali.

Un cyber range è un clone ad alta fedeltà di un reale sistema di rete informatica sottoposto ad un attacco informatico simulato, che opera come strumento della formazione continua IT in una determinata organizzazione sia militare che civile.

Un cyber range, funziona in un ambiente reale simulando minacce informatiche reali nella rete reale di riferimento dell’organizzazione. La simulazione consente ai professionisti e gli operatori IT di esercitarsi ad un livello olistico perché le macchine virtuali possono essere configurate con reti definite dal software e routing di rete realistici. Gli intervalli cyber vengono creati con diverse attività ripetibili in modo che il sistema possa essere ripristinato per ulteriori esercitazioni nello stesso ambiente informatico.

Cosa sono le simulazioni cyber range?

Come le grandi manovre, le esercitazioni che sono determinanti nella formazione dei militari eserciti, i cyber range forniscono alle organizzazioni ambienti di formazione altamente realistici, controllati e virtuali progettati specificamente per formare i professionisti della sicurezza informatica utilizzando scenari di apprendimento pratico.

Ogni scenario può essere personalizzato o copiato da uno scenario di minaccia reale; in entrambi i casi, queste simulazioni includono dispositivi di rete interattivi, strumenti di sicurezza, server e host specificamente ottimizzati per scopi di formazione.

Cosa si insegna in un cyber range?

La stragrande maggioranza dei sistemi IT in qualsiasi settore d’applicazione lavora in ambienti imperfetti, perché ogni sistema IT avrà attivi sicuramente più patch e aggiornamenti per sistemi operativi, software, applicazioni e integrazioni. Le gamme informatiche consentono agli operatori di esercitarsi ad identificare, testare e mitigare le minacce in questi ambienti non proprio perfetti. Le gamme informatiche sono ambienti simulati ad alta fedeltà in cui i professionisti della sicurezza possono addestrarsi, testare ed esercitarsi a rispondere a diversi scenari di sicurezza e sperimentare configurazioni, strumenti e prodotti di sicurezza per adattarsi alle ultime modalità degli attacchi alla sicurezza.

I professionisti della sicurezza informatica non devono solo sapere quali azioni dovrebbero essere intraprese in particolari situazioni specifiche di attacco informatico, ma anche il ragionamento alla base di tali azioni. Addestrandosi in un cyber range i professionisti imparano a capire quali minacce esistono, i loro vettori di attacco e come fermare la diffusione della minaccia attraverso un sistema counter-attack specifico.

Un cyber range è progettato per infondere un’ampia gamma di competenze necessarie in un settore in continua evoluzione in un ambiente reale:

Ad esempio, i cyber ranges sono attualmente utilizzati per:

- Testare gli stack e le configurazioni di sicurezza;

- Fornire scenari di attacco dal vivo per addestrare e valutare team e individui;

- Sincronizzare le risposte agli incidenti tra persone, processi e tecnologie

Di conseguenza:

- Garantire che le politiche di sicurezza vengano utilizzate ed applicate nell’organizzazione;

- Fornire prove di conformità ai requisiti normativi e quadri di sicurezza.

- Aiuta i fornitori di sicurezza a sviluppare e/o testare nuovi prodotti in ambienti reali

A seconda delle esigenze di formazione, un cyber range può essere facilmente dimensionato e strutturato per fornire un ambiente di pratica personalizzato. Una volta raggiunto uno specifico livello di competenza, il panorama delle minacce informatiche può essere ampliato per introdurre scenari più complessi. Ciò grazie al fatto che i cyber range sono in genere basati su cloud, dunque possono essere aggiornati automaticamente con eventuali patch e miglioramenti della vita reale in tempo reale.

Quali sono i vantaggi dei cyber range?

L’addestramento cyber range del personale IT di una organizzazione militare o civile è uno strumento eccellente per innalzare il suo livello di sicurezza informatica in tutti i settori che hanno una presenza online.

Questo offre una vasta gamma di vantaggi tra cui:

- Prontezza informatica. Nell’attuale mondo informatico non è più una questione di ‘Se accade’ ma di ‘Quando accadrà’ un attacco informatico. Le gamme informatiche aiutano a migliorare la prontezza di un’organizzazione per quando arriverà quel giorno;

- Dimostrare la conformità alle norme di sicurezza. Insieme al crimine informatico si evolve il livello sempre crescente di normative sia a livello governativo che di settore. Un cyber range aiuta le organizzazioni a fornire prove della continua conformità;

- Testare lo stack di sicurezza. È molto probabile che all’interno di una organizzazione moderna esista già un’ampia gamma di protocolli e di strumenti di sicurezza. Le gamme cyber range aiutano i professionisti a stressare e testare questi strumenti e processi per assicurarsi che funzionino come previsto;

- Esercitazione nella risposta all’attacco. Simulando un attacco reale, le organizzazioni possono vedere come ogni livello dell’azienda risponde in un ambiente cyber range. Ciò fornisce una base per il miglioramento e le modifiche ai processi prima che si verifichi un vero attacco;

- Operare screen preventivi per potenziali assunzioni Dipendenti. Un cyber range può essere utilizzato come banco di prova inserito nel processo di selezione e colloquio per l’assunzione di professionisti IT. Allo scopo di valutare le effettive capacità di un potenziale dipendente nel rispondere ad un attacco simulato in un clone dell’effettivo sistema operante nella organizzazione;

- Perfezionare i programmi di allenamento. Analogamente per quanto concerne la valutazione di nuovi assunti, un cyber range può aiutare un’azienda ad identificare sia i punti di forza che i punti deboli di un team interno. Queste informazioni possono quindi essere utilizzate per sviluppare futuri programmi di formazione allo scopo di sostenere e rinforzare le aree più deboli.

Articoli correlati alla Cultura digitale

- Rivoluzione digitale, l’educazione della Forza Lavoro nella Terza Rivoluzione Industriale? … non è che forse ci voleva il Mediatore della Cultura Digitale!?

- la CULTURA DIGITALE e il DIGITAL DIVIDE CULTURALE

- C’È BISOGNO DI NUOVI MODELLI FORMATIVI PER LA CREAZIONE DI NUOVE SKILL PROFESSIONALI …

- Sparrow, il Pirata del lavoro umano, nella quarta rivoluzone industriale

- SOCIETÀ 5.0 (parte 1)

- Il RE LEONE e l’ILLUSIONE DIGITALE …

- Il Metaverso per la Rigenerazione Urbana Digitale

- Digital Divide Culturale e nuovi Analfabetismi Funzionali sono un’ostacolo per l’Innovazione?

- NON FUNGIBLE TOKEN, l’ARTE DIGITALE finalmente VENDE sul ricco mercato dell’Arte contemporanea

- Il RE LEONE e l’ILLUSIONE DIGITALE …

- Quale sarà il RUOLO del MARKETING DIGITALE nelle CAMPAGNE POLITICHE

- Il Digital Divide (Culturale) e le nuove forme di Partecipazione (Politica)

- Artisti digitali e il nuovo Rinascimento creativo

- L’alba dei Metaverso. Facebook assume 10.000 persone per sviluppare il suo nuovo business

- La Telemedicina avrebbe agevolato la gestione dell’emergenza Coronavirus?

- SOCIETA’ 4.0 ed UMANESIMO TECNOLOGICO … per prototipare il FUTURO dell’UMANITA’

- QUANDO L’ANZIANO E’ UN ‘TROLL’ INCONSAPEVOLE e diventa: ..un divulgatore di fake-news

- LURKER, un PARTECIPANTE sociale SILENTE …

- Le Tecnologie sono Buone o Cattive? Dobbiamo solo essere TECNOREALISTI!

- LE PIANTE HANNO UN’ANIMA? A volte una pianta sogna di volare …

- Realtà Aumentata e Virtuale nella Sanità 4.0 (parte 3)

- SANITA’ 4.0

- l’INDUSTRIA dei CONTENUTI DIGITALI